『IBMi SCTソリューションブック2026 vol.1』を公開しました!

2026-04-22- 2020-09-11

IFSはIBM iの弱点。IBM iのセキュリティをどう守るか

IBM iが最も安全で、かつ信頼性の高いサーバーの1つであることはよく知られています。実際、IBM iがランサムウェアの感染して大きな被害が出た、というようなニュースは聞いたことがありません。

それはWindowsやUNIXベースのサーバーと比べて数が少ないからではありません。WindowsやUNIXサーバーと比べれば数が少ないのは事実ですが、IBM iがもともとセキュリティを重視して設計・開発されたサーバーで、外部の攻撃を容易に受け付けない機能を備えているからです(IBM iはユーザー数は全世界で15万社以上)。

ただしそれは、IBM iが企業内の閉じられた環境で垂直統合で使われていた時代の話です。それならば、IBM iを利用する人の権限管理を徹底しさえすれば、たいていのセキュリティは保持できるのです。

しかし現在は状況が大きく違います。現在のIBM iは外部に対して大きく開かれ、外部システムとの連携や、外部からの接続が当たり前になっています。つまり垂直統合から水平連携・マルチシステム連携へと大きく変化しているのです。

しかしながらIBM i担当者の多くは、IBM iならば安全、外部から攻撃を受けることはないという、かつての常識を依然として持ち続けています。あるいは、IBM iだけでは守り切れない脅威が広がりつつあることを理解しているものの、軽視する傾向があるのです。

企業システムを外部システムと連携させたり、外部からのアクセスを許容する場合は、どのような企業であっても、セキュリティポリシーを定義し、次のような機能を実装する必要があります。このことはIBM iシステムも例外ではありません。

・システムセキュリティ

・システムオブジェクトへのアクセス制御

・マルウェアおよびウイルスへの対抗策と保護策

・データとインターフェース暗号化

・内部監査

しかし、これらすべてをIBM iだけでカバーできるでしょうか。とうてい無理と言わざるを得ません。IBM iだけで制御しコントロールするのは困難なのです。

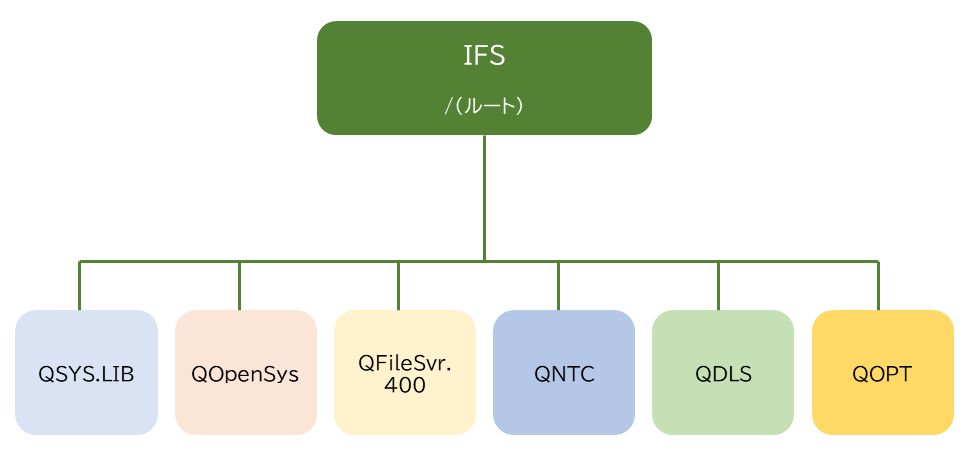

IFSのファイル構成

Windowsのファイル構成

IFSはIBMのウイークポイント

IBM iに少しでも触れたことのある攻撃者なら、IBM iの中で最もセキュリティが弱いのはIFS(統合ファイルシステム)であることを知っています。

IFSは25年以上前(1994年)に他のプラットフォームとのシームレスな連携を図るために導入されたもので、「/(ルート)」の配下に、「QSYSライブラリ」や「QOpenSysライブラリ」などを配置する標準的な構造になっています。このIFSの導入によりIBM iは標準的な方法とパス名でファイルを保存・管理できるようになり、外部のPCからは標準的な方法でディレクトリ上のライブラリにアクセスできるようになったのです。

すると、外部からの攻撃者も容易にIFS配下のライブラリにアクセスし、データをコピーしたり移動・削除できるようになります。つまりIFSという標準的な仕組みを導入し外部との連携をしやすくした半面、外部から攻撃を受ける脅威も高まったのです。しかも、データのコピーや削除だけでなく、プログラムやIBM iのオペレーティングシステムそのものも攻撃される可能性もあるのです。これは看過できない状況ですが、IFSが導入された当時は、IBM iは垂直統合で利用されることが大半で外部からの攻撃を考慮する必要がなかったので大きな問題とはならなかったのです。

もちろんIBM iのセキュリティ問題はIFSに限られません。正規ユーザーに成りすましてIBM i内部に侵入し悪質な行為に及ぶことも、昨今の巧妙な成りすまし手口を考えれば、ごく身近な脅威です。IBM iに対するサイバー攻撃は、すでに身近にある現実的な脅威です。サイバー攻撃は、その量、洗練度、影響の範囲の広がりの点で、驚異的なスピードで膨張し続けています。

サイバー攻撃に対するIBM iのセキュリティ機能は、内外のシステムが相互につながる現実の中では、もはや十分とは言えません。現在のIBM iで強化すべきセキュリティ領域は、次の3つです。そしてこれらは、IBM iのセキュリティ機能を補完するセキュリティ製品・サービスを利用して完璧なものとするしか方法がありません。

・サイバー&セキュリティ

・監査と監視

・リスクとセキュリティの評価

iSecurityは、IBM i上のセキュリティリスクを簡単に特定でき、対策を講じることのできるソリューションです。ご利用のIBM iシステムの長所・短所を網羅的かつ詳細に分析し、対処すべきセキュリティリスクを正確に明示します。iSecurityの多面的かつ豊富なソリューションによって、企業はIBM iのデータの安全性とコンプライアンスを容易に実現できます。