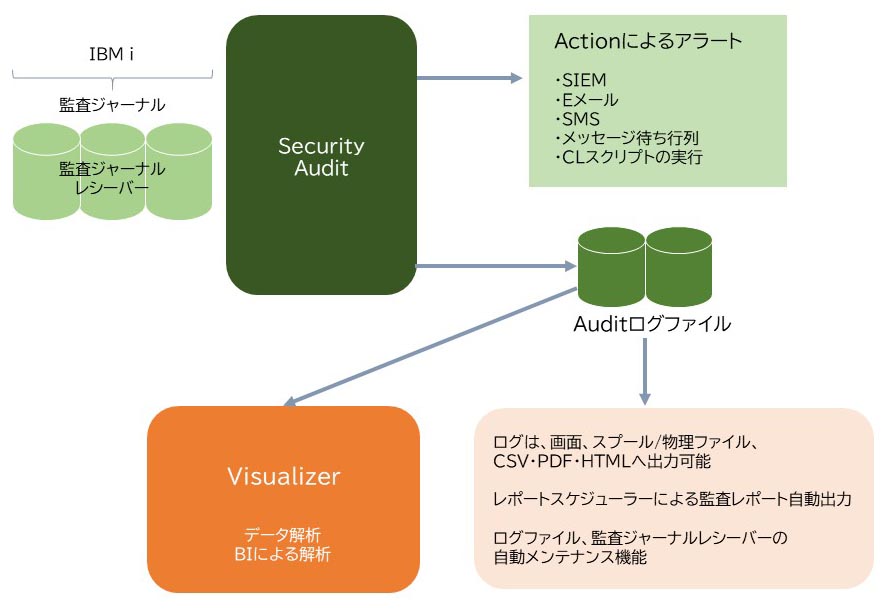

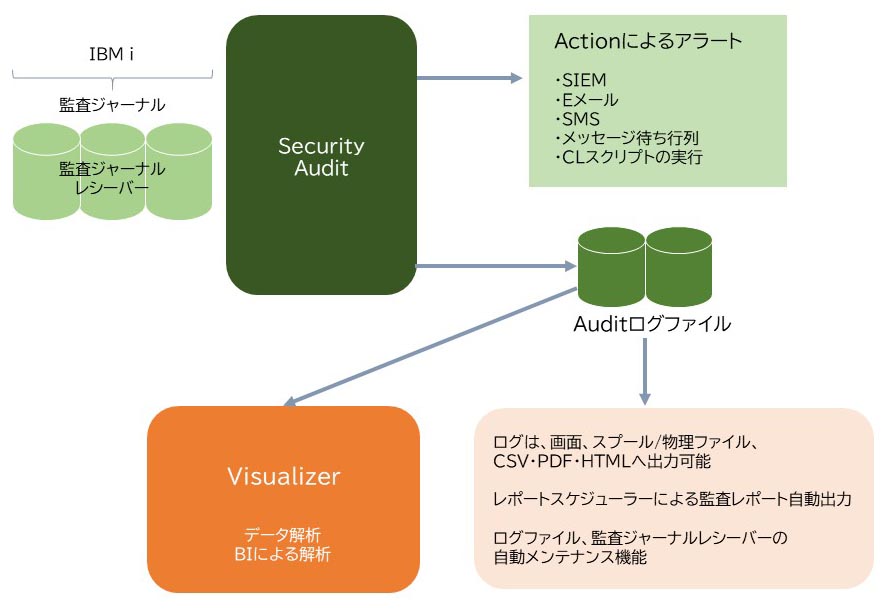

監査ジャーナルと連携し、ログの内容を分析・表示するiSecurityのモジュール

Audit

IBM iにはOSの機能として「監査ジャーナル」(QSYS/QAUDJRN)と呼ばれるセキュリティ監査専用の機能が装備されています。これによってIBM i上のすべてのログを収集でき、それを分析すれば、IBM iのセキュリティ上の問題点や脅威を発見することができます。

しかしながら監査ジャーナルが収集するログの量は膨大で、かつ種類も多岐にわたるため、文字と数字が並ぶログを見ただけでは、IBM iに習熟したベテランでも容易に問題点や脅威を判別することはできません。すみやかな対処が必要な場合、監査ジャーナルを有効に活用することができないのです。

そこで監査ジャーナルの活用を支援する機能として提供されているのが、iSecurityのAudit機能(以下、Audit)です。Auditは、IBM iのOS機能である監査ジャーナルと連携し、監査ジャーナルに準じた形で必要なログの内容をわかりやすく表示します。

Auditと別のモジュールであるFirewallは、iSecurityの根幹を成す2大機能です。Firewallが不正アクセスなどに対する未然の防御機能であるのに対して、Auditは既に行われたアクションに対してログの分析機能を提供することによって、不正アクセスや不正利用をトレースし、セキュリティ対策に役立ていることができます。

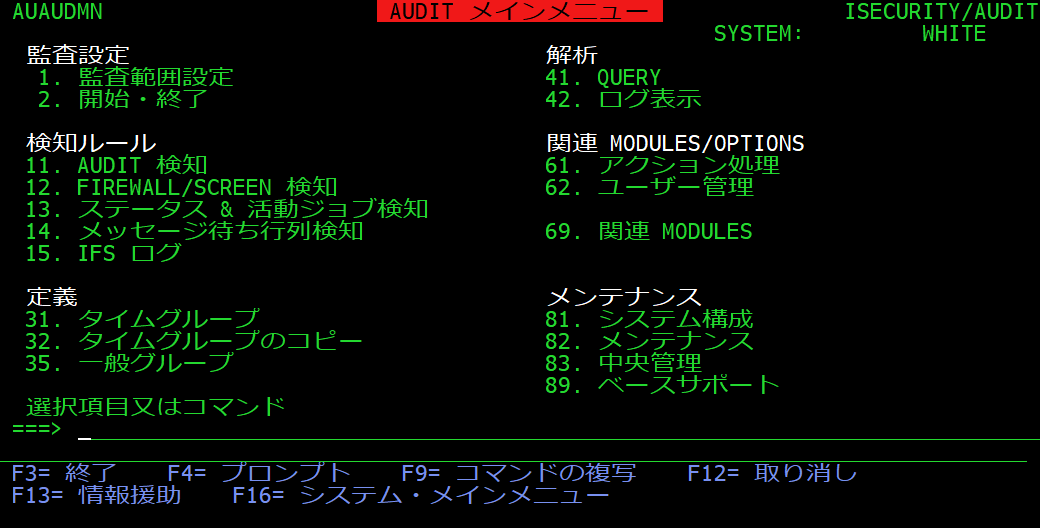

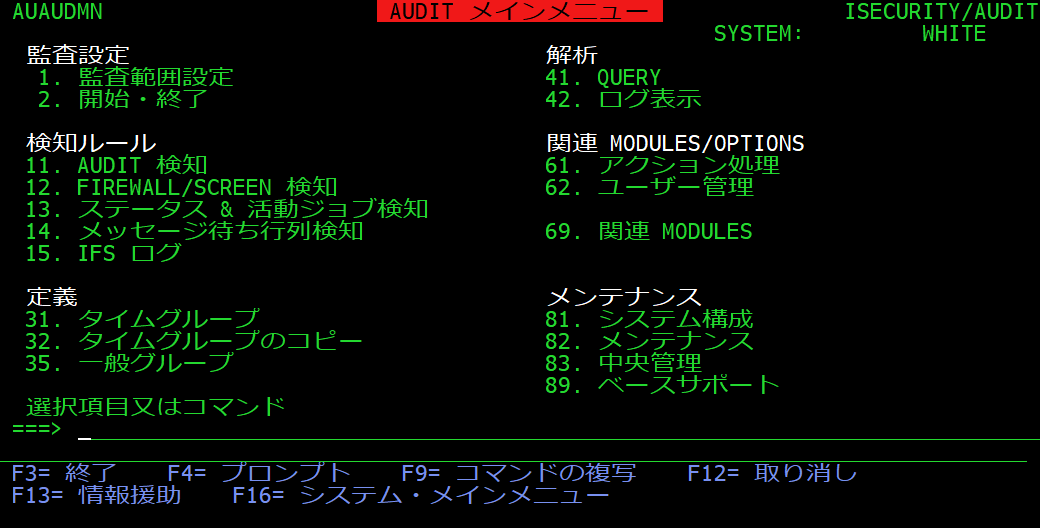

Auditの設定画面を見てみましょう。下の画面は、Auditのメインメニュー画面です。この画面で「監査の範囲」と「開始」「終了」、リアルタイム検知のルール、ログの表示方法を設定します。

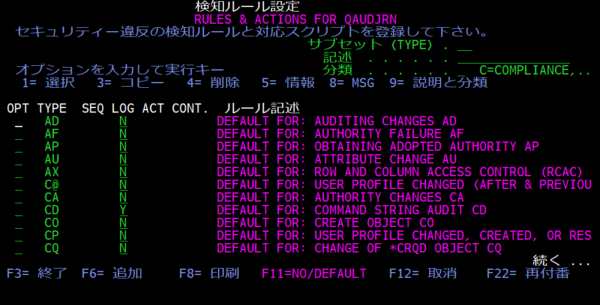

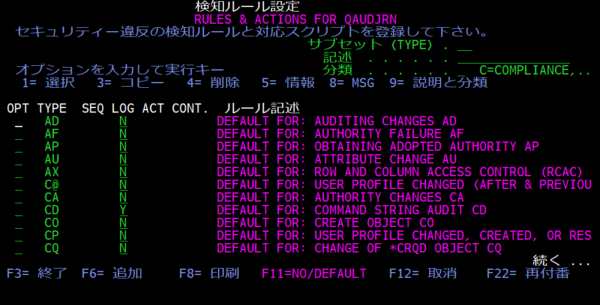

次の画面は、セキュリティ関連のイベントをリアルタイムで検知し対応するための設定画面です。

左側の「TYPE」は、検知するイベント項目で(IBM iの監査ジャーナルの項目と同じです)、それぞれの略号は次を意味しています。

・AD:監査の設定変更

・AF:権限の障害

・AP:借用権限の設定

・AU:属性の変更

・AX:行および列のアクセス制御

・CA:権限の変更

・CD:コマンドの実行履歴

・CO:オブジェクトの作成

・CP:ユーザー・プロファイルの変更

・CQ:*CRQDの変更

これらは代表的なもので、IBM iの監査ジャーナルのすべての対象項目についてAuditではログの取得設定が可能です。

「TYPE」の右横に「LOG」があり、下に「N」または「Y」が表示されています。Nは「No」、Yは「Yes」の意味で、この画面では、CD(コマンドの実行履歴)を対象にログを取得する設定がなされています。

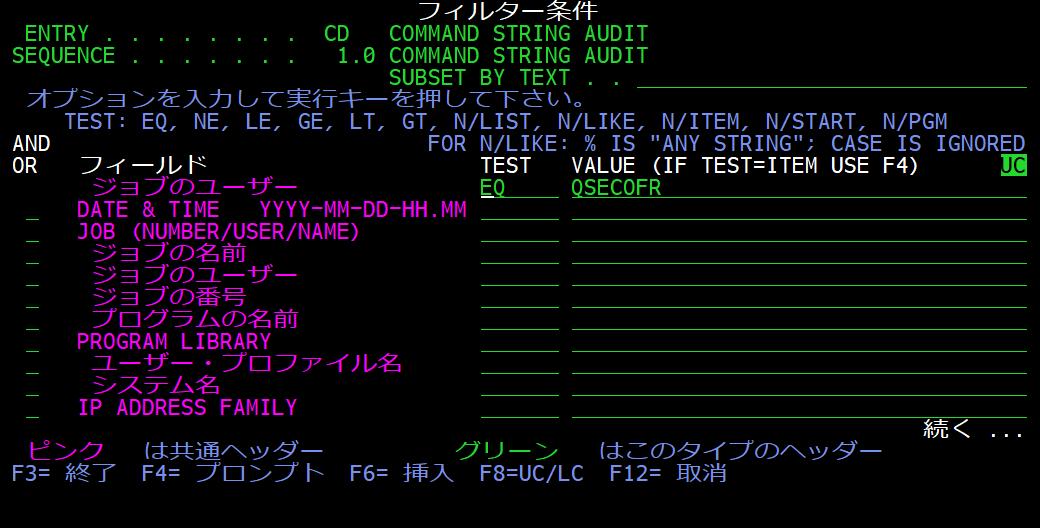

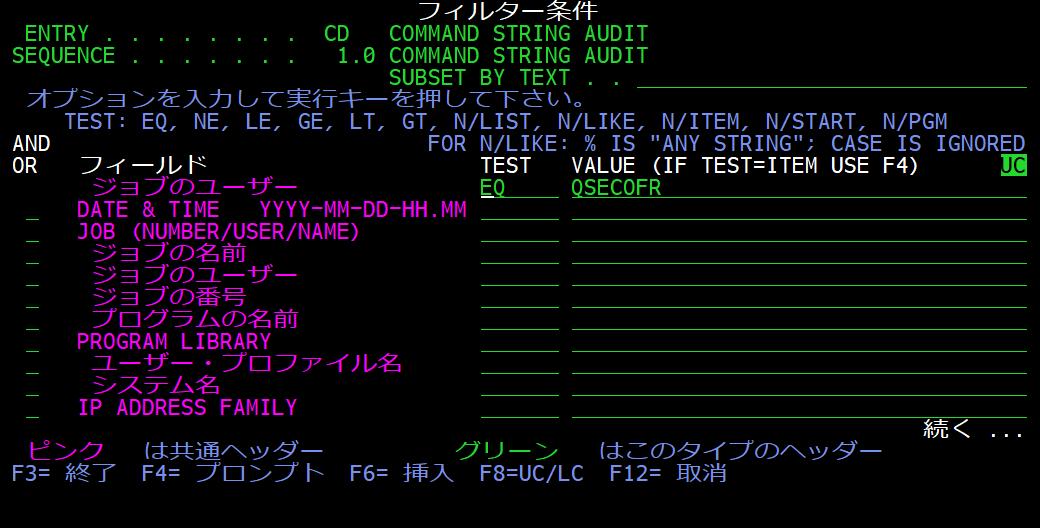

Auditにも、Firewallのフリースタイルルールに似たフィルター条件の設定機能があります。1つの画面で多面的なセキュリティ設定が可能です。下の画面では、高権限ユーザーであるQSECOFRのログを取得する設定がなされています。